Phòng Nghiên cứu bảo mật của Cyble (Cyble Research and Intelligence Labs - CRIL) vừa phát hiện hơn 20 ứng dụng lừa đảo liên quan đến tiền mã hóa đang hoạt động trên nền tảng Google Play Store.

Các ứng dụng độc hại này giả mạo ví điện tử hợp pháp như SushiSwap, PancakeSwap, Hyperliquid cùng nhiều ví phổ biến khác, nhằm đánh cắp cụm từ ghi nhớ (mnemonic phrase) - chìa khóa để truy cập vào ví thật và rút toàn bộ tài sản kỹ thuật số của người dùng.

Danh sách 20 ứng dụng này gồm: Pancake Swap - Suiet Wallet - Hyperliquid - Raydium - Hyperliquid - BullX Crypto - OpenOcean Exchange - Suiet Wallet - Meteora Exchange - Raydium - SushiSwap - Raydium - SushiSwap - Hyperliquid - Suiet Wallet - BullX Crypto - Harvest Finance blog - Pancake Swap - Hyperliquid và Suiet Wallet.

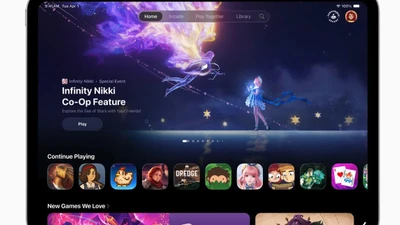

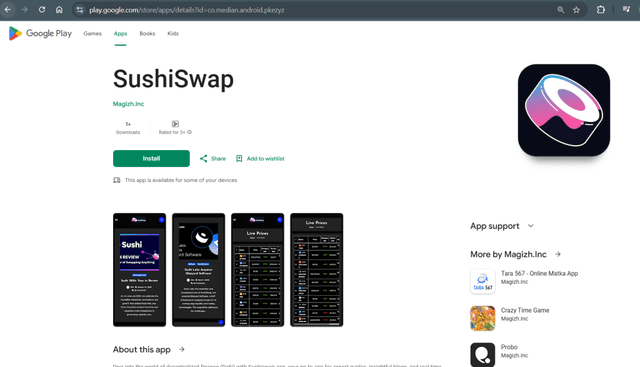

Một ứng dụng lừa đảo được tải lên Play Store bị các chuyên gia phát hiện.

Theo CRIL, các ứng dụng này không phải là hiện tượng đơn lẻ mà nằm trong một chiến dịch lừa đảo có tổ chức, được triển khai bài bản và vẫn đang tiếp diễn.

Trong quá trình điều tra, nhóm nghiên cứu đã xác định ít nhất hơn 50 tên miền có liên kết với chiến dịch, cho thấy sự tồn tại của một hạ tầng kỹ thuật được thiết lập nhằm qua mặt các cơ chế kiểm duyệt của Google Play.

Khi người dùng mở ứng dụng, một trang web lừa đảo hoặc giao diện ví giả lập sẽ hiện ra. Ứng dụng yêu cầu người dùng nhập cụm từ khôi phục (seed phrase) - thông tin bảo mật cực kỳ nhạy cảm.

Chỉ cần vài dòng ký tự, tin tặc có thể giành quyền kiểm soát toàn bộ ví điện tử và rút sạch tài sản bên trong. Nghiêm trọng hơn, người dùng sẽ không có cách nào lấy lại số tiền đã mất.

Một nhà phát triển đứng sau hàng loạt ứng dụng giả mạo đã bị Google gỡ bỏ.

CRIL cảnh báo: một khi cụm từ ghi nhớ rơi vào tay kẻ gian, toàn bộ tài sản trong ví có thể "bay hơi" trong chớp mắt. Do đó, người dùng cần kiểm tra kỹ thiết bị di động, lập tức gỡ bỏ những ứng dụng khả nghi, đặc biệt là các ví không rõ nguồn gốc.

Tuyệt đối không chia sẻ cụm từ khôi phục dưới bất kỳ hình thức nào. Bên cạnh đó, bật tính năng Google Play Protect sẽ giúp tăng cường lớp bảo vệ, giảm thiểu rủi ro bị tấn công từ các ứng dụng độc hại.

Ngay sau khi phát hiện, CRIL đã lập tức gửi báo cáo tới Google, khiến phần lớn các ứng dụng độc hại bị gỡ khỏi Play Store. Tuy nhiên, đến thời điểm công bố, một số ứng dụng vẫn còn hoạt động trên nền tảng này và đã tiếp tục được báo cáo để xử lý.

Theo CRIL, các ứng dụng lừa đảo này có nhiều đặc điểm nhận diện chung, như chèn liên kết đến máy chủ điều khiển và kiểm soát (C&C) ngay trong phần chính sách quyền riêng tư, sử dụng tên gói (package name) và mô tả có cấu trúc tương tự nhau. Mặc dù vậy, chúng được phát hành dưới nhiều tài khoản nhà phát triển khác nhau, gây khó khăn trong việc phát hiện diện rộng.

Dưới đây là danh sách hơn 20 ứng dụng Android mà người dùng được khuyến cáo nên xóa ngay lập tức khỏi thiết bị. Lưu ý: tên ứng dụng có thể giống nhau, nhưng mỗi ứng dụng có package name (tên gói) khác biệt.