Google từng tiết lộ rằng các tin nhắn độc hại trung bình chỉ tồn tại chưa đến 10 phút trước khi bị phát hiện và gỡ bỏ. Mặc dù vậy, thời gian ngắn ngủi này cũng đủ để kẻ gian thực hiện các cuộc tấn công, đánh cắp thông tin đăng nhập hoặc cài đặt phần mềm độc hại trên thiết bị mà bạn không hề hay biết.

AI tái lập các chiêu lừa cũ

Email giả mạo, tin nhắn cảnh báo cước phí chưa thanh toán hay thông báo về gói hàng chưa giao, những chiêu trò này đang được hacker tận dụng để lừa người dùng điện thoại và máy tính. Nghiên cứu của Zimperium cho thấy, người dùng dễ trở thành nạn nhân hơn khi dùng điện thoại thay vì máy tính, và hacker đã biết khai thác điểm yếu này.

Nhấp vào liên kết độc hại được gửi qua tin nhắn khiến điện thoại bị hack chỉ trong chưa đầy 10 phút. Ảnh: TH.

Theo thống kê của DomainTools, năm 2024 đã chứng kiến hơn 106 triệu tên miền mới được đăng ký, tương đương khoảng 289.000 tên miền mỗi ngày, con số này tạo áp lực lớn cho các nhóm bảo mật trên toàn cầu, đặc biệt là các tên miền độc hại gắn liền với các sự kiện truyền thông lan truyền mạnh mẽ.

Nhóm nghiên cứu đã phân tích hàng loạt sự kiện nóng như vụ cháy ở Los Angeles, các công nghệ AI phát triển tại Trung Quốc, cuộc chiến thương mại… để tìm ra các trang web lừa đảo liên quan.

Ban đầu, họ cho rằng các cuộc tấn công này được triển khai nhằm đánh cắp thông tin đăng nhập, nhưng thực tế cho thấy mục tiêu chính là kiếm lợi tài chính. Kẻ gian thường tạo các trang web giả mạo kêu gọi quyên góp từ thiện cho nạn nhân thảm họa hoặc bán hàng hóa liên quan, thậm chí phát hành các đồng tiền điện tử meme giả dựa trên chủ đề sự kiện.

Điển hình là vụ lừa đảo liên quan đến DeepSeek. Dữ liệu từ BeInCrypto cho thấy, số tiền từ các đồng tiền meme giả đã lên tới hơn 46 triệu đô la trước khi bị phát hiện, nhiều khả năng những kẻ đứng sau đã rút sạch tiền trước khi sự việc bị phát hiện.

Công nghệ trí tuệ nhân tạo được DomainTools ứng dụng để tạo danh sách từ khóa rồi tìm kiếm các tên miền mới nghi ngờ, với những tên miền đơn giản, sát thực như “lafirevictimsupport[.]com” hay “lafireonsol[.]xyz” được xác định dùng để lừa quyên góp thay mặt cho các tổ chức như Hội Chữ thập đỏ Hoa Kỳ.

NgUYÊN TẮC VÀNG ĐỂ THOÁT BẪY LỪA ĐẢO

Các cơ quan an ninh như FBI đã nhiều lần cảnh báo người dùng cần cảnh giác cao độ khi đối mặt với các chiến dịch gây sốt trên mạng, đặc biệt là những tin nhắn hoặc trang web tạo cảm giác cấp bách, thúc giục phải hành động ngay lập tức.

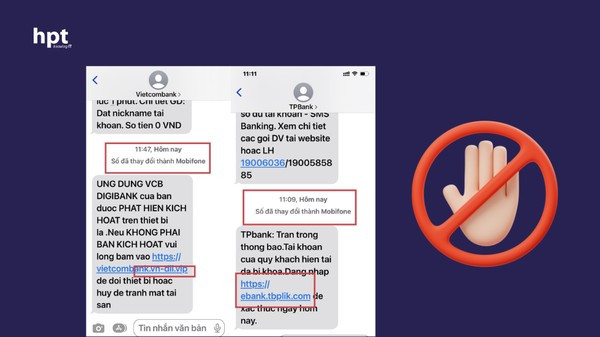

Đừng bao giờ ấn vào các liên kết đáng ngờ. Ảnh: HPT

Nguyên tắc vàng là đừng bao giờ nhấp vào liên kết đáng ngờ. Nếu bạn muốn hỗ trợ một tổ chức từ thiện như Hội Chữ thập đỏ, hãy truy cập trực tiếp website chính thức của họ.

Ngoài ra, hãy chú ý kiểm tra phần mở rộng tên miền, các trang web hợp pháp thường không dùng các đuôi như .XYZ hay .TOP, vốn phổ biến trong các tên miền giả mạo.

Bên cạnh đó, Google cũng đã phát triển các công nghệ mới để phát hiện và đánh dấu các mối đe dọa này, tuy nhiên, với tốc độ phát sinh tên miền độc hại chóng mặt mỗi ngày, việc ngăn chặn hoàn toàn các chiêu trò lừa đảo vẫn là thách thức lớn.